Wer in seinem lokalen (Heim-)Netzwerk einen öffentlich zugänglichen Bereich betreibt, sollte sich darüber Gedanken machen diesen Bereich von seinem privaten Netzsegment zu trennen. Sei es über einen an das Internet angeschlossenen Server oder wie in meinem Fall das Betreiben eines teils öffentlichen WLAN Access Points.

Aus Sicherheitsgründen empfiehlt sich generell die Trennung des öffentlichen Bereichs vom privaten Netzwerk mithilfe einer „echten“ DMZ (Demilitarized Zone).

Durch den FON-Router bzw. Access Point mit seinem öffentlichen WLAN geht sämtlicher Datenverkehr über mein privates Netzwerk, da FONs „La Fonera“ am selben Switch angeschlossen ist, an dem auch mein Server und die Clients hängen. Um hier eine physikalische und logische Trennung zwischen den Netzwerken zu erhalten, habe ich mir eine echte DMZ eingerichtet.

Somit ist es einem Nutzer des öffentlichen WLANs nicht möglich, auf meine private Infrastruktur mit Clients und Server zuzugreifen. Und sollte ich später auf die Idee kommen meinen eigenen aus dem Internet erreichbaren Server aufzustellen, kann die Infrastruktur auch dazu genutzt werden.

Einen grundlegenden Einblick in Sachen DMZ, „pseudo-DMZ“ (Exposed Host) und dessen Aufbau bieten einige Seiten im Web. In meinem Beitrag möchte ich meine Konfiguration und den zugrunde liegenden Netzplan vorstellen, so wie er bei mir die Infrastruktur abbildet.

Grundlegende Begriffe aus der Computerwelt möchte ich als bekannt voraussetzen. Soweit angegeben kann über den jeweiligen Link näheres über die Begriffe in Erfahrung gebracht werden.

Die Ausgangssituation

Ein bekanntes und einfaches Beispielnetz ist eingerichtet: Ein lokales Netzwerk mit DSL-Router und einem Switch. Zusammen befinden sich sämtliche Elemente im Netzwerk 192.168.9. Der DSL-Router verteilt Netzadressen per DHCP an angeschlossene Geräte und stellt bei Bedarf die Verbindung in das Internet (WAN) her.

Somit „sehen“ sich alle lokalen Netzelemente und können ihre jeweiligen Dienste untereinander nutzen. In diesem Netz befindet sich nun noch der WLAN-Router Fonera, sodass Daten zwischen WLAN und lokalem Netz fließen können. Und genau diese Situation gefällt mir nicht und verlangt nach Abhilfe: einer DMZ.

Das Vorgehen

Es wird ein zusätzlicher Router mit integrierter Firewall eingesetzt. Dieser lässt keinen Datenstrom aus der DMZ in das lokale Netzwerk, in dem sich sämtliche produktiven Clients und Server befinden. Der Router wird zunächst in den Ausgangszustand (Default-Werte) zurückgesetzt und zur Erstkonfiguration direkt an einen beliebigen netzwerkfähigen Client angeschlossen.

Dazu muss der Client in das Netz des Routers gestellt werden (hier 192.168.0. bei Auslieferung des Netgear-Routers), damit beide Geräte sich gegenseitig „sehen“ können. Anschließend kann über die Admin-Seite (hier http://192.168.0.1) die Konfiguration entsprechend vorgenommen werden.

Die WAN-Einstellungen des Routers entsprechen denen, die er selbst im Netz der DMZ als Client hat (hier 192.168.1.111 mit DNS-Server 192.168.1.1). Als Übertragungsart (Encapsulation) wird „Ethernet“ gewählt, nicht PPPoE oder ähnliches, da der Router sich nicht einwählen, sondern nur auf Ethernet-Ebene verbinden soll.

Im privaten Netz stellt der Router einen DHCP-Server (IP-Bereich .100-.110) und sich selbst als DNS-Server zur Verfügung. Im DHCP-Bereich werden dynamisch IP-Adressen an die Clients vergeben. Die Routingprotokolle werden deaktiviert, da sie im privaten Netz nicht notwendig erscheinen.

Hub und Switch dienen lediglich als zusätzliche Verteiler, da die Portanzahl der jeweiligen Router zahlenmäßig nicht genügen. Routinginformationen werden von ihnen nicht ausgewertet. Zu gegebenem Zeitpunkt werde ich den Hub durch einen Switch ersetzen. Noch sollte er aber den anfallenden Datenverkehr verkraften, da an ihm wenig bandbreitenhungrige Geräte hängen.

An den Clients wird entsprechend der DHCP-Dienst in den Netzwerkeinstellungen aktiviert. Somit holen sich diese ihre IP vom DHCP-Server im Netzwerk 192.168.9. Beides – DHCP und DNS – bedient hier der interne Router.

Die Funktionsweise

Bei Anfragen der Clients im privaten Netz, die an das Internet gerichtet sind, reicht der interne Router diese an den externen Router (192.168.1.1) weiter. Am letztgenannten wurde an den Einstellungen lediglich der Netzbereich geändert. Der externe Router stellt nach wie vor die Verbindung in das Internet (WAN) her mit den Zugangsdaten des Providers.

In dieser Ausbaustufe ist es nun allen Clients möglich, im privaten Netz untereinander Daten auszutauschen und die Dienste des Servers in Anspruch zu nehmen. Clients jedoch, die sich per Funk über das WLAN an der Fonera anmelden, können lediglich in das Internet verbunden werden. Jeglicher Zugriffsversuch auf das private Netz schlägt fehl.

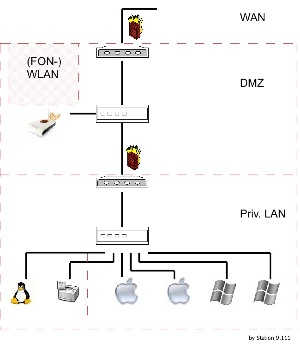

Obige Abbildung stellt das aktuelle Schema meines Netzplanes dar. Der vollständige Netzplan steht auch zum Download zur Verfügung: Netzplan.pdf (ca. 100kb, Stand: 15.03.2007). Dieser Plan enthält sämtliche Informationen über die Netzkonfiguration inklusive IP-Bereiche und IP-Adressen, Bezeichnungen, etc.

DMZ hat seine Gründe

Der möglichen Frage „Warum soviel Aufwand für einen einzigen WLAN-Router?“ möchte ich folgendes entgegnen: Ich hatte die nötige Infrastruktur in Form von Netzgeräten bereits vorliegen und Neugier sowie technische Tüftelei bildeten den notwendigen Antrieb meine eigene echte DMZ aufzubauen.

Man mag es für Spielerei halten, für mich jedoch hat es einiges an Erkenntnis, Spaß und natürlich ein sicheres eigenes Heimnetzwerk gebracht.

____

Zum Weiterlesen: DMZ für Unternehmen

Pingback: La Fonera als WLAN-Bremse - Station 9.111

does anyone knows if there is any other information about this subject in other languages?

mein Deutsch ist nicht gut, is it availible in English?

Pingback: Firewall? - WinBoard - Die Windows Community

Pingback: Lokales Netzwerk mit aktualisiertem Netzplan » Station 9.111

availible ne demek ?

Wir haben davon nichts veschtanden

Was genau wurde nicht verstanden??